Bất kỳ ai cũng có thể trở thành nạn nhân của một vụ tấn công NFT, vậy OpenSea có thể làm gì để bảo vệ người dùng của mình?

Thị trường token nonfungible (NFT) đã bùng nổ kể từ mùa hè năm 2021 và khi giá NFT tăng vọt thì số lượng các vụ tấn công nhắm vào NFT cũng ngày càng tăng lên.

Vụ tấn công gần đây nhất đã lấy đi khoảng 600 Ether ( ETH ) NFT từ Arthur0x, người sáng lập DeFiance Capital, sau đó đã được bán trên OpenSea.

Một báo cáo tội phạm tiền điện tử năm 2022 được công bố bởi Chainalysis đã nhấn mạnh rằng các NFT được bán bởi các địa chỉ ví bất hợp pháp đã tăng đáng kể vào năm 2021, với giá trị khoảng 1,4 triệu đô la. Cùng với việc số tiền bị đánh cắp được gửi đến các thị trường NFT ngày một nhiều hơn.

Với sự gia tăng liên quan đến các tài sản bất hợp pháp chảy vào các nền tảng NFT, dẫn đến việc phải đặt câu hỏi liệu các biện pháp và quy trình bảo mật có được áp dụng hay không và nếu có, liệu các biện pháp này có thật sự hiệu quả trong việc bảo vệ chủ sở hữu hay không.

Chúng ta hãy xem xét OpenSea, nền tảng NFT lớn nhất và các biện pháp bảo mật của nó.

Các biện pháp bảo mật của OpenSea không thể bảo vệ người dùng

OpenSea có hai biện pháp bảo mật chính khi các tài khoản bị “tấn công” – khóa tài khoản bị xâm nhập và các NFT bị đánh cắp. Hai biện pháp này rất không hiệu quả khi xem xét chúng một cách kỹ lưỡng.

Khóa tài khoản có thể được thực hiện trên trang web OpenSea mà không cần sự chấp thuận của người dùng, trong khi việc chặn NFT liên quan đến một quá trình kéo dài để chờ nhóm trợ giúp OpenSea phản hồi.

Trong tình huống hacker đã xâm nhập ví và đang trong quá trình chuyển NFT ra ngoài, việc khóa tài khoản sẽ chỉ có hiểu quả nếu nó được thực hiện trước khi hacker chuyển mọi thứ ra ngoài.

Tương tự, việc chặn NFT cũng chỉ có hiểu quả trước khi NFT được bán cho người mua khác bởi hacker. Điều tồi tệ hơn nữa là biện pháp bảo mật này tạo ra một loạt các nạn nhân gián tiếp, vì các NFT sẽ bị chặn không thể bán hoặc chuyển nhượng.

Điều này là do thời gian phản hồi từ các vụ tấn công được OpenSea thiết lập là ít nhất một ngày. Vào thời điểm NFT bị OpenSea chặn, chúng đã được bán cho một người mua khác và họ trở thành nạn nhân mới của những hacker.

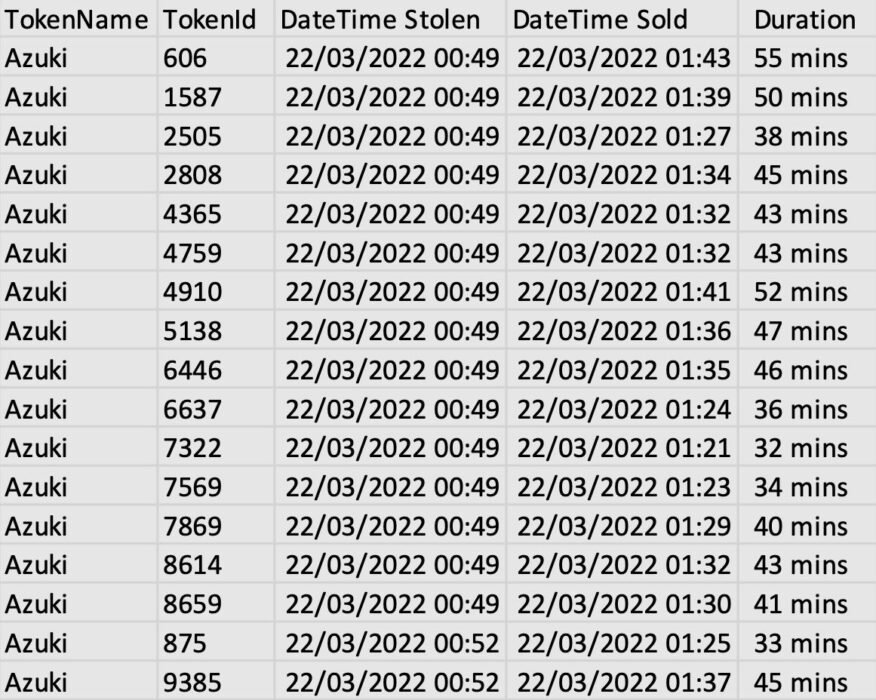

Trong vụ tấn công gần đây thời gian trung bình của những NFT bị đánh cắp này nằm trong ví của hacker trước khi chúng được bán là 43 phút. Các biện pháp bảo mật từ OpenSea không đủ đáp ứng và nhanh chóng để thông báo cho nạn nhân và ngăn chặn hacker; họ cũng không thể thông báo cho người mua đủ kịp thời để ngăn họ mua NFT bị đánh cắp và trở thành nạn nhân gián tiếp.

Chặn NFT bị đánh cắp vô tình tạo ra nạn nhân gián tiếp

Nạn nhân gián tiếp không phải là mục tiêu của vụ tấn nhưng gián tiếp chịu thiệt hại tài chính do việc chặn các NFT bị đánh cắp. Như đã thấy từ nhiều vụ hack NFT gần đây, các NFT luôn được bán trước khi các biện pháp được OpenSea triển khai. Hậu quả của việc chặn NFT quá muộn vô tình tạo ra nạn nhân gián tiếp và gây nhiều tổn thất cho nhiều người hơn.

Để minh họa chi tiết hơn về cách mọi người có thể mua một NFT bị đánh cắp và trở thành nạn nhân gián tiếp của một vụ tấn công, đây là ba trường hợp phổ biến:

Trường hợp 1: Alice đã mua một chiếc NFT nhưng sau đó mới phát hiện ra rằng đó là tài sản bị đánh cắp. NFT bị chặn và Alice không thể bán hoặc chuyển nó trên OpenSea. Sau đó, cô ấy tiến hành báo cáo vụ việc. Sau vài tuần, nhóm OpenSea Trust & Safety sẽ đề nghị hoàn lại 2,5% phí nền tảng. Sau đó, cô ấy có thể sẽ có một cuộc thảo luận dài với nạn nhân để thương lượng để bỏ niêm yết, mà rất có thể sẽ chẳng đi đến đâu.

Alice vẫn có thể bán NFT ở các thị trường khác nhưng số lượng bán được rất thấp đối với bộ sưu tập đặc biệt này và không có người mua nào có thể đưa ra mức giá hợp lý trên các nền tảng khác ngoài OpenSea.

Trường hợp 2: Alice đưa ra nhiều lệnh mua trong khi đấu giá NFT từ một bộ sưu tập. Một trong những lệnh mua đã được hacker chấp nhận, sau đó người này đã nhận được khoản thanh toán từ giá thầu trong ví của nạn nhân và tiến hành xóa ví. NFT đã bị chặn sau đó do một phần tài sản bị đánh cắp từ các giao dịch trái phép của nạn nhân.

Những trường hợp như thế này thường xảy ra bởi vì các NFT được liệt kê không thể được chuyển nhượng trừ khi danh sách bị hủy bỏ. Hacker, người đang chịu áp lực về thời gian, sẽ có nhiều khả năng chấp nhận một đề nghị đấu thầu và lấy tiền bán hàng và chuyển tiền ra ngoài. Trường hợp dưới đây cho thấy toàn bộ bộ sưu tập NFT của nạn nhân gián tiếp đã bị OpenSea chặn mà không được giải thích.

Trường hợp 3: Alice đã sở hữu một NFT khá lâu và đột nhiên nó bị chặn và bị đánh dấu là “được báo cáo vì hoạt động đáng ngờ”. Tài khoản của người bán không bị xâm phạm và giao dịch đã xảy ra cách đây một thời gian. Vì không có bằng chứng nào để báo cáo một NFT bị đánh cắp và chặn nó, bất kỳ ai cũng có thể gửi email đến nhóm chống gian lận của OpenSea để chặn bất kỳ NFT nào.

Mặc dù có thể yêu cầu báo cáo sau đó, nhưng OpenSea không có tuyên bố rõ ràng để chỉ rõ bằng chứng cần thiết để chứng minh vụ hack cũng như điều kiện mà theo đó NFT bị đánh cắp được báo cáo giả có thể được xác định và bỏ niêm yết. Không có hậu quả nào cho việc báo cáo sai NFT bị đánh cắp.

NFT thường bị chặn mà không có lời giải thích hoặc bằng chứng như báo cáo cung cấp cho các nạn nhân gián tiếp. Về mặt lý thuyết, những NFT này vẫn có thể được giao dịch trên các nền tảng khác, nhưng do OpenSea độc quyền trên thị trường, với 95% tổng khối lượng giao dịch NFT, việc chặn bất kỳ NFT nào trên OpenSea gần như tương đương với việc đưa chúng ra khỏi thị trường mãi mãi.

Việc chặn NFT có thể làm giá tăng ảo

Việc chặn NFT bị đánh cắp giao dịch trên nền tảng OpenSea sẽ dẫn đến việc nguồn cung giảm vĩnh viễn. Dựa trên quy luật cung cầu trong lý thuyết kinh tế học, khi lượng cung đi xuống thì giá cả sẽ tăng lên.

Ví dụ, bộ sưu tập Azuki có 10.000 NFT và hiện tại, chỉ có 1.100 chiếc được bán trên OpenSea. Vụ hack Arthur0x dẫn đến 17 chiếc bị đánh cắp và bị chặn. Mặc dù 17 NFT chỉ chiếm khoảng 1,5% trong tổng số 1.100 nguồn cung lưu hành, nhưng đã cho thấy xu hướng giá sẽ tăng sau vụ tấn công. Vụ việc xảy ra vào ngày 22 tháng 3 và giá đạt đỉnh vào ngày 28 tháng 3 đến 20,96 ETH trước khi thông báo airdrop vào ngày 31 tháng 3 – tăng 55% trong vòng một tuần.

Mặc dù không phải tất cả 17 NFT bị đánh cắp đều bị chặn vì Arthur đã tìm cách khôi phục một số thông qua thương lượng với các nạn nhân gián tiếp để mua lại chúng, các vụ tấn công trong tương lai theo hình thức tương tự sẽ liên tục xảy ra và số lượng NFT bị chặn tích lũy chỉ có thể tăng lên khi các vụ tấn công tiếp tục và không có thủ tục nào được áp dụng để mở khóa chúng.

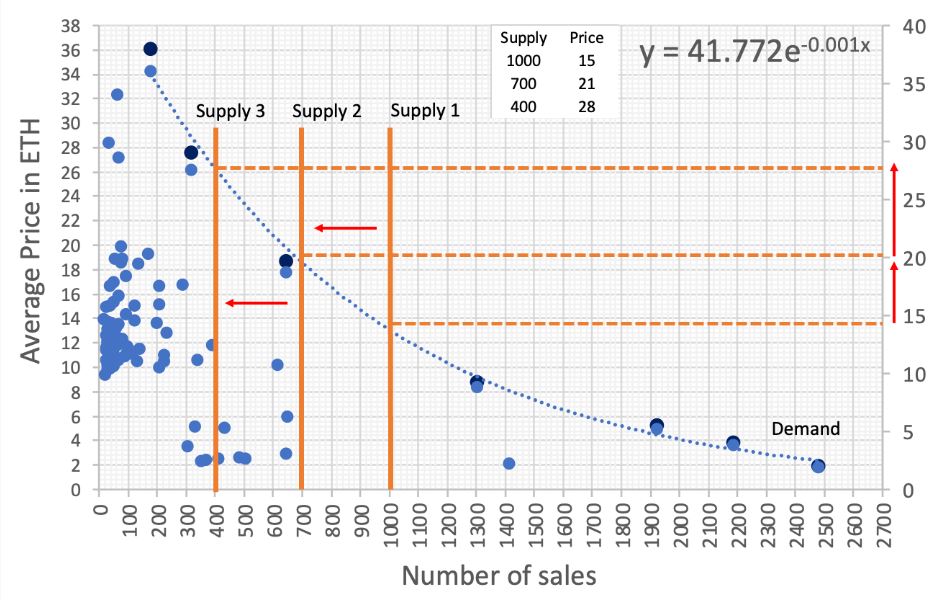

Sử dụng Azuki làm ví dụ một lần nữa, biểu đồ dưới đây thu thập số lượng bán hàng và giá trung bình trong lịch sử để tạo ra đường cầu và giả định đường cung là tuyến tính. Điểm mà đường cung và đường cầu cắt nhau là giá cân bằng.

Khi cung liên tục giảm, tốc độ tăng giá càng nhanh khi độ dốc của đường cầu càng dốc. Nguồn cung giảm tương đương 300 NFT từ 1.000 xuống 700 so với từ 700 xuống 400 dẫn đến mức tăng giá lớn hơn cho loại thứ hai.

Như được hiển thị trong biểu đồ bên dưới, giá tăng từ 15 ETH lên 21 ETH từ mức giảm 1.000 đến 700, nhưng tăng nhiều hơn từ 21 ETH lên 28 ETH từ mức giảm 700 đến 400.

Rõ ràng là thấy rằng việc chặn các NFT bị đánh cắp có thể làm tăng giá của bộ sưu tập một cách giả tạo. Nếu ai đó muốn lợi dụng sơ hở trong hệ thống bảo mật OpenSea bằng cách báo cáo sai nhiều NFT từ cùng một bộ sưu tập là bị đánh cắp (vì không cần bằng chứng để báo cáo NFT bị đánh cắp), giá của bộ sưu tập có thể tăng đáng kể nếu nguồn cung thấp. Lỗ hổng này có thể tạo cơ hội cho việc thao túng giá trên thị trường NFT kém thanh khoản.

Trong mọi trường hợp, việc chặn NFT không phải là biện pháp hữu hiệu để ngăn chặn hành vi tấn công hoặc trừng phạt hacker mà ngược lại, tạo ra nhiều nạn nhân gián tiếp và kẽ hở cho những kẻ thao túng thị trường. Đây chắc chắn không phải là hướng đi đúng, vậy có biện pháp an ninh hiệu quả nào không?

Cần có các biện pháp bảo mật tốt hơn

Hệ thống bảo mật OpenSea hiện tại không có biện pháp ngăn chặn để bảo vệ người dùng trước các vụ tấn công. Tất cả các biện pháp an toàn chỉ được thực hiện sau vụ tấn công, đó là một trong những lý do chính khiến chúng không hiệu quả.

Dựa trên cách thức hoạt đông của hacker, thời gian là một mấu chốt chủ yếu. Các biện pháp bảo mật có thể làm chậm hacker hoặc thông báo sớm cho nạn nhân là chìa khóa để giành chiến thắng trong cuộc chiến này. Dưới đây là một số biện pháp phòng ngừa hiệu quả hơn có thể được OpenSea thực hiện:

- Tạo một hệ thống cảnh báo sớm có thể phát hiện hoạt động tài khoản bất thường và gửi tin nhắn văn bản tức thì hoặc cảnh báo qua email để thông báo cho người dùng về hoạt động đó để họ có đủ thời gian phản hồi. Ví dụ: nếu tài khoản chưa bao giờ mua hoặc chuyển nhiều hơn một NFT trong vòng một phút; hoặc nếu tài khoản chưa từng có bất kỳ hoạt động nào trước đây trong một khoảng thời gian cụ thể, thì sự xuất hiện của các hoạt động đó sẽ được phát hiện bởi các thuật toán học máy. Chủ tài khoản có thể chọn thông báo ngay lập tức hoặc cho phép tự động khóa tài khoản để đảm bảo an toàn.

- Cung cấp cho người dùng tùy chọn để hạn chế số lần chuyển nhượng hoặc bán NFT tối đa được phép trong một khung thời gian, tức là tối đa một lần chuyển nhượng hoặc bán hàng trong vòng một phút; hoặc khoảng thời gian tối thiểu được áp đặt giữa mỗi lần chuyển nhượng hoặc mua bán, tức là lần chuyển nhượng hoặc bán tiếp theo chỉ có thể xảy ra sau lần chuyển nhượng trước đó 15 phút. Các biện pháp này có thể ngăn chặn tin tặc đánh cắp một số lượng lớn NFT trong một lần.

- Tạo trang tổng quan tài khoản đáng ngờ cho phép nạn nhân thêm ngay lập tức các tài khoản bị xâm nhập và tài khoản của tin tặc để người dùng theo dõi. Điều này sẽ cung cấp cho tất cả người mua thông tin thời gian thực về các tài khoản đáng ngờ và khả năng kiểm tra chéo xem người bán có trong danh sách trước khi họ mua hay không. Sau đó nạn nhân có thể yêu cầu bằng chứng như báo cáo của cảnh sát để chứng minh tài khoản được báo cáo thực sự bị xâm phạm.

Một số biện pháp này có thể tạo ra cảnh báo sai và sự bất tiện. Nhưng do đó là một cuộc chạy đua thời gian với hacker khi đưa ra các biện pháp ngăn chặn, người dùng thà được an toàn hơn là xin lỗi để tránh trở thành nạn nhân tiếp theo.

Những quan niệm sai lầm về tấn công tiền điện tử

Một quan niệm sai lầm phổ biến về tấn công tiền điện tử là “điều này sẽ không xảy ra với tôi vì nhận thức bảo mật của tôi cao và tôi sử dụng ví cứng”. Điều đó có thể tránh được một vụ hack độc hại trực tiếp thông qua việc bảo mật tốt, nhưng bất kỳ ai cũng có thể trở thành nạn nhân gián tiếp của một vụ tấn công nhắm vào người khác. Khi số lượng các vụ tấn công tăng lên, thì việc bạnn trở thành nạn nhân gián tiếp cũng cao hơn rất nhiều.

Một quan niệm sai lầm khác là, “miễn là tôi không giữ quá nhiều tiền trong ví nóng của mình, thì ví có bị tấn công hay không cũng không thành vấn đề”. Điều mà hầu hết người dùng không nhận ra là tổn thất tiền tệ chỉ là một hậu quả của vụ tấn công. Mất ví Web3 giống như bạn mất toàn bộ lịch sử tín dụng. Bất kỳ lợi ích nào trong tương lai dựa trên các hoạt động trong quá khứ như airdrop hoặc tiếp cận các khoản vay và đòn bẩy cũng có thể biến mất với ví bị xâm phạm.

Mặc dù blockchain là một trong những công nghệ tài chính an toàn nhất từng được tạo ra, nhưng các vụ tấn công đối với các nền tảng dựa trên tiền điện tử là mối đe dọa lớn nhất đối với liên doanh Web3.

Với bản chất không thể đảo ngược của blockchain và OpenSea thiếu các biện pháp bảo mật phòng ngừa, không khó để thấy giải pháp tốt nhất mà OpenSea đưa ra sau vụ tấn công đấu giá tên miền Ethereum là cung cấp cho hacker 25% lợi nhuận từ việc bán để đổi lấy NFT bị đánh cắp. Chỉ trong thế giới của thị trường NFT, tội phạm mới có thể được thưởng chứ không bị trừng phạt vì một tội nghiêm trọng như vậy.

Là thị trường NFT lớn nhất thế giới OpenSea chắc chắn có thể làm tốt hơn điều này và thực hiện các biện pháp bảo mật nghiêm túc hơn để bảo vệ cho người dùng của mình.

Xem thêm:>>> Shiba Inu lên sàn Robinhood – Giá SHIB tăng vọt

Nguồn: LAINE HU – Cointelegraph